El ransomware, entre ellos el ransomware Petya, es un tipo de malware que se utiliza para cifrar archivos y restringir el acceso a ellos, a menos que se pague un rescate. Este tipo de malware ha sido utilizado por ciberdelincuentes en todo el mundo para extorsionar a individuos, empresas y organizaciones gubernamentales. El impacto económico del ransomware puede ser muy elevado, debido a la cantidad de tiempo y recursos que se necesitan para recuperar los archivos cifrados o para reemplazar los sistemas infectados.

Petya es un tipo de ransomware que se ha utilizado en varios ataques de alto perfil en todo el mundo. Petya utiliza una técnica de cifrado conocida como «encriptación completa del disco», lo que significa que cifra todo el disco duro, incluyendo el sector de arranque y la tabla de particiones. Esto hace que sea especialmente difícil de recuperar los archivos cifrados, a menos que se tenga una copia de seguridad completa y actualizada antes del ataque.

Petya ransomware también ha evolucionado para utilizar técnicas más avanzadas de propagación, como la explotación de vulnerabilidades de día cero en sistemas operativos y software de terceros. Algunas variantes de Petya ransomware también incluyen características adicionales, como el robo de credenciales de usuario y la propagación a través de redes locales.

En resumen, el ransomware es un tipo de malware muy peligroso que puede tener un gran impacto económico en las empresas y organizaciones. Petya es un tipo de ransomware particularmente avanzado que ha sido utilizado en varios ataques de alto perfil y ha evolucionado para utilizar técnicas de propagación más avanzadas. La ciberseguridad es cada vez más importante para prevenir y mitigar el impacto de este tipo de amenazas.

Orígenes y evolución del ransomware Petya

El ransomware Petya hizo su primera aparición en marzo de 2016, pero ha sufrido varias evoluciones y variantes desde entonces. La versión original de Petya ransomware fue distribuida como un archivo adjunto de correo electrónico malicioso que se presentaba como una factura de correo electrónico. Cuando los usuarios abrían el archivo adjunto, el ransomware se ejecutaba y cifraba los archivos del sistema.

En junio de 2017, una variante de Petya llamada «NotPetya» comenzó a propagarse por todo el mundo, causando daños a gran escala en empresas y organizaciones en Europa y en todo el mundo. Se cree que el ataque fue lanzado a través de una actualización falsa de software de contabilidad utilizado por muchas empresas ucranianas, lo que permitió al ransomware propagarse a través de las redes corporativas de estas empresas.

La variante NotPetya se considera una de las peores amenazas de ransomware hasta la fecha debido a su velocidad de propagación y la capacidad de cifrar todo el disco duro, incluyendo el sector de arranque y la tabla de particiones. Como resultado, muchos sistemas se convirtieron en inoperables después del ataque y tuvieron que ser completamente reemplazados.

Desde el ataque NotPetya, se han lanzado varias variantes adicionales de Petya ransomware, incluyendo GoldenEye, PetrWrap y BadRabbit. Cada variante utiliza diferentes técnicas de propagación y cifrado, pero todas comparten la capacidad de cifrar completamente los archivos del sistema, lo que hace que la recuperación de los datos sea muy difícil sin una copia de seguridad actualizada.

En resumen, Petya ransomware ha experimentado varias evoluciones y variantes desde su primera aparición en 2016, con el ataque NotPetya siendo uno de los más destructivos y costosos en la historia del ransomware. La propagación y el impacto de Petya ransomware han llevado a un aumento en la conciencia sobre la importancia de la ciberseguridad y la necesidad de medidas de protección adecuadas.

Versiones y variantes del ransomware Petya

A continuación, podemos ver un listado de versiones y variantes conocidas del ransomware Petya:

- Petya: La versión original del ransomware Petya se distribuyó por correo electrónico en marzo de 2016. El malware cifraba los archivos y exigía un rescate para desbloquearlos.

- Mischa: Mischa fue lanzado como una variante de Petya en mayo de 2016. A diferencia de Petya, que cifraba todo el disco duro, Mischa se centraba en cifrar sólo los archivos del usuario. Esta variante se distribuyó a través de campañas de publicidad malintencionadas.

- GoldenEye: GoldenEye se lanzó en diciembre de 2016 y fue una variante muy destructiva del ransomware Petya. Además de cifrar los archivos del usuario, GoldenEye también cifraba el sector de arranque y la tabla de particiones, lo que hacía que los sistemas fueran inoperables. Esta variante se propagó a través de campañas de correo electrónico malicioso y de exploits de vulnerabilidades.

- PetrWrap: PetrWrap fue una variante de Petya lanzada en marzo de 2017. Esta variante se enfocó en atacar empresas y organizaciones específicas en lugar de a usuarios individuales. PetrWrap utilizaba la misma técnica de cifrado que Petya, pero con algunas mejoras. Los investigadores de seguridad creen que esta variante fue creada por un grupo diferente de ciberdelincuentes.

- NotPetya: NotPetya fue una variante altamente destructiva de Petya ransomware que se propagó en junio de 2017. A diferencia de las versiones anteriores de Petya, NotPetya no solo cifraba los archivos del usuario, sino que también cifraba todo el disco duro y hacía que el sistema fuera inoperable. Esta variante se propagó a través de una actualización falsa de software de contabilidad utilizado por muchas empresas ucranianas, lo que permitió al ransomware propagarse a través de las redes corporativas de estas empresas.

- BadRabbit: BadRabbit fue una variante de Petya que se propagó en octubre de 2017. Esta variante se distribuyó a través de sitios web comprometidos y se hacía pasar por una actualización de software. Una vez que se ejecutaba, el malware cifraba los archivos del usuario y exigía un rescate para desbloquearlos.

Cada una de estas variantes del ransomware Petya utilizaba diferentes técnicas de propagación y cifrado, pero todas compartían la capacidad de cifrar completamente los archivos del sistema, lo que hacía que la recuperación de los datos fuera muy difícil sin una copia de seguridad actualizada. La propagación y el impacto de estas variantes han llevado a un aumento en la conciencia sobre la importancia de la ciberseguridad y la necesidad de medidas de protección adecuadas.

Funcionamiento del ransomware Petya

El ransomware Petya es una de las amenazas más peligrosas en el mundo de la ciberseguridad debido a su capacidad para cifrar no solo archivos individuales, sino también todo el disco duro y la tabla de particiones. El malware utiliza técnicas avanzadas de ingeniería social y explota vulnerabilidades en sistemas operativos para infectar computadoras y dispositivos móviles, lo que hace que la recuperación de los datos cifrados sea muy difícil sin una copia de seguridad adecuada.

El funcionamiento de Petya ransomware es similar al de otras variantes de ransomware, pero con algunas características únicas que lo hacen particularmente peligroso. Una vez que se ejecuta el malware, se instala en el sistema y comienza a cifrar los archivos del usuario utilizando una combinación de cifrado simétrico y asimétrico. Luego, el malware muestra una pantalla de bloqueo que exige un rescate para desbloquear los archivos. A diferencia de otros ransomware, Petya también cifra la tabla de particiones y el sector de arranque del disco duro, lo que hace que el sistema sea inoperable.

Es importante entender cómo funciona Petya ransomware para poder tomar medidas preventivas adecuadas. Las empresas y los usuarios individuales deben tomar medidas proactivas para protegerse contra el ransomware, como mantener el software actualizado, utilizar medidas de seguridad como firewalls y antivirus, y realizar copias de seguridad regulares de los datos importantes. Con la comprensión adecuada del funcionamiento del ransomware Petya, podemos estar mejor preparados para proteger nuestros sistemas y datos de los ciberdelincuentes.

Mecanismo de infección

El ransomware Petya utiliza varios mecanismos de infección para propagarse en los sistemas de las víctimas. El principal método de propagación es a través de correos electrónicos de phishing y archivos adjuntos maliciosos, que pueden ser documentos de Word, PDF, ejecutables o archivos zip. Estos correos electrónicos se envían con frecuencia disfrazados como correos legítimos de empresas conocidas o instituciones gubernamentales, para engañar a los usuarios y hacer que descarguen los archivos maliciosos.

Además de los correos electrónicos de phishing, Petya ransomware también puede propagarse a través de descargas de software pirateado o descargas de software de sitios web no seguros. Los usuarios pueden descargar archivos infectados sin saberlo, lo que permite que el malware se infiltre en sus sistemas.

Una vez que se ha abierto el archivo malicioso, el malware Petya comienza a infiltrarse en el sistema. Primero, intenta explotar una vulnerabilidad conocida en el sistema operativo para ganar acceso a la computadora. Si tiene éxito, el malware instala un controlador en el sistema que le permite cifrar los archivos del usuario. También puede propagarse a través de la red local si se encuentra una vulnerabilidad en otros sistemas conectados a la misma red.

Es importante tener en cuenta que los métodos de infección de Petya ransomware pueden variar dependiendo de la versión o variante del malware. Es por eso que es esencial mantener el software actualizado y tomar medidas preventivas como evitar descargar software de sitios web no seguros o hacer clic en correos electrónicos sospechosos. Con una comprensión adecuada del mecanismo de infección del ransomware Petya, podemos tomar medidas proactivas para evitar que se propague en nuestros sistemas y mantener nuestros datos seguros.

Características técnicas

Petya ransomware es un tipo de malware que cifra los archivos y exige un rescate a cambio de una clave de descifrado. A diferencia de otros ransomware, Petya utiliza técnicas avanzadas de ingeniería social y explota vulnerabilidades en sistemas operativos para infectar computadoras y dispositivos móviles.

Una de las características técnicas más peligrosas de Petya es su capacidad para cifrar no solo archivos individuales, sino también todo el disco duro y la tabla de particiones. Esto hace que la recuperación de los datos cifrados sea muy difícil sin una copia de seguridad adecuada.

Petya ransomware utiliza una combinación de cifrado simétrico y asimétrico para cifrar los archivos del usuario. Utiliza el cifrado simétrico para cifrar los archivos y el cifrado asimétrico para cifrar la clave simétrica que se utiliza para descifrar los archivos. El malware también cifra la tabla de particiones y el sector de arranque del disco duro, lo que hace que el sistema sea inoperable.

Una vez que Petya infecta un sistema, muestra una pantalla de bloqueo que exige un rescate para desbloquear los archivos. Los ciberdelincuentes detrás de Petya suelen exigir el pago en criptomonedas para evitar ser rastreados. Sin embargo, incluso si se paga el rescate, no hay garantía de que los ciberdelincuentes proporcionen la clave de descifrado y desbloqueen los archivos.

Además de estas características técnicas, Petya ransomware también tiene la capacidad de propagarse a través de la red local si se encuentra una vulnerabilidad en otros sistemas conectados a la misma red. Esto hace que sea aún más peligroso en entornos empresariales.

Es importante entender las características técnicas de Petya ransomware para poder tomar medidas preventivas adecuadas. Las empresas y los usuarios individuales deben tomar medidas proactivas para protegerse contra el ransomware, como mantener el software actualizado, utilizar medidas de seguridad como firewalls y antivirus, y realizar copias de seguridad regulares de los datos importantes. Con la comprensión adecuada de las características técnicas de Petya ransomware, podemos estar mejor preparados para proteger nuestros sistemas y datos de los ciberdelincuentes.

Cifrado de archivos

Petya ransomware utiliza un cifrado simétrico AES-128 para cifrar los archivos de la víctima. Cada archivo se cifra con una clave de cifrado diferente, lo que hace que sea difícil descifrar los archivos sin la clave de descifrado.

Una vez que Petya infecta un sistema, busca archivos para cifrar. El malware busca archivos en una lista predeterminada de extensiones de archivo, que incluyen documentos de Microsoft Office, archivos PDF, archivos de imagen y video, y archivos de audio. Una vez que se encuentra un archivo objetivo, Petya cifra todo el archivo, incluida la cabecera, el cuerpo y la cola.

Petya también cifra la tabla de particiones y el sector de arranque del disco duro, lo que hace que el sistema operativo sea inoperable. Esto hace que sea imposible arrancar el sistema operativo y acceder a los archivos.

Una vez que Petya ha cifrado los archivos, muestra una pantalla de bloqueo que exige un rescate a cambio de una clave de descifrado. Los ciberdelincuentes detrás de Petya suelen exigir el pago en criptomonedas para evitar ser rastreados. Sin embargo, como se mencionó anteriormente, no hay garantía de que los ciberdelincuentes proporcionen la clave de descifrado incluso si se paga el rescate.

Es importante destacar que el cifrado utilizado por Petya ransomware es muy efectivo y es difícil descifrar los archivos sin la clave de descifrado. Por lo tanto, la mejor forma de protegerse contra Petya y otros ransomware similares es realizar copias de seguridad regulares de los datos importantes y mantener el software actualizado. También es importante educar a los usuarios sobre las prácticas de seguridad cibernética adecuadas, como no abrir correos electrónicos sospechosos o hacer clic en enlaces desconocidos. Con la comprensión adecuada del cifrado utilizado por Petya ransomware, podemos estar mejor preparados para proteger nuestros sistemas y datos de los ciberdelincuentes.

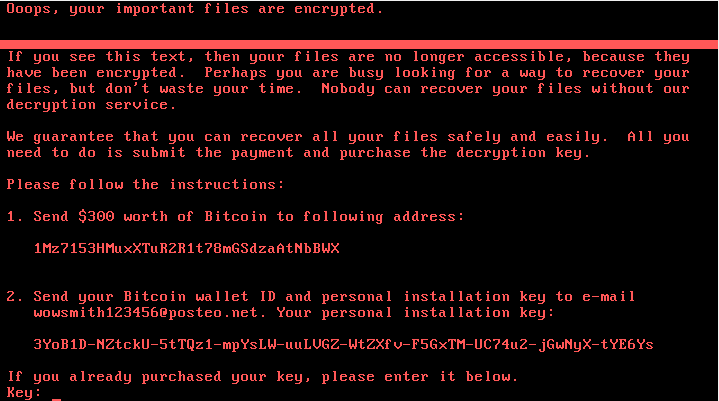

Pantalla de rescate

Una vez que Petya ha cifrado los archivos de la víctima, muestra una pantalla de rescate que incluye instrucciones para pagar el rescate y obtener la clave de descifrado. La pantalla de rescate de Petya se presenta en una ventana emergente que cubre toda la pantalla, lo que hace que sea imposible acceder a cualquier otra función del sistema.

La pantalla de rescate incluye un mensaje personalizado para la víctima, que generalmente se presenta como una advertencia de que los archivos han sido cifrados y que se requiere un pago para recuperarlos. La pantalla de rescate también incluye instrucciones detalladas sobre cómo realizar el pago en criptomonedas, así como un reloj que indica el tiempo restante antes de que el precio del rescate aumente.

La pantalla de rescate de Petya es diseñada para parecerse a una pantalla de verificación de disco duro o una pantalla de reparación de arranque. Esto se hace para engañar a las víctimas y hacerles creer que el mensaje es legítimo y que el pago del rescate es necesario para recuperar sus archivos y hacer que el sistema funcione correctamente.

Es importante destacar que no se recomienda pagar el rescate exigido por los ciberdelincuentes detrás de Petya, ya que no hay garantía de que proporcionen la clave de descifrado, incluso después de recibir el pago. Además, el pago del rescate solo alienta a los ciberdelincuentes a continuar con sus actividades maliciosas y puede llevar a futuros ataques.

En cambio, la mejor forma de recuperar los archivos cifrados es restaurarlos desde una copia de seguridad previamente creada. Es importante tener en cuenta que la copia de seguridad debe ser creada antes del ataque para asegurarse de que los archivos no estén también cifrados en la copia de seguridad.

En resumen, la pantalla de rescate utilizada por el ransomware Petya es diseñada para engañar a las víctimas y exigir un pago de rescate. Los usuarios deben estar preparados y tomar medidas preventivas para proteger sus sistemas y datos de los ciberdelincuentes.

Ataques destacados del ransomware Petya

El ransomware Petya ha llevado a cabo varios ataques destacados en todo el mundo, causando graves daños y pérdidas financieras para empresas y organizaciones. A continuación se describen algunos de los ataques más destacados del ransomware Petya:

- Ataque a la compañía petrolera ucraniana en 2017: En junio de 2017, el ransomware Petya atacó a la compañía petrolera estatal de Ucrania, causando interrupciones significativas en la producción y distribución de petróleo y gas. El ataque se propagó rápidamente a través de los sistemas de TI de la compañía y afectó a otras organizaciones en todo el mundo.

- Ataque global de ransomware en 2017: En mayo de 2017, un ataque masivo de ransomware, que incluía una variante de Petya, afectó a miles de empresas y organizaciones en todo el mundo. Los ciberdelincuentes exigieron un rescate en bitcoins para desbloquear los sistemas cifrados. Se estima que el ataque afectó a más de 150 países y causó pérdidas financieras por valor de miles de millones de dólares.

- Empresa de transporte en Dinamarca en 2017: En agosto de 2017, una empresa de transporte danesa fue atacada por el ransomware Petya. Los ciberdelincuentes cifraron los datos de la empresa y exigieron un rescate en bitcoins para su liberación. La empresa se vio obligada a cerrar temporalmente y perdió una cantidad significativa de datos y recursos.

- Empresa de alimentos en Estados Unidos en 2017: En julio de 2017, una empresa de alimentos con sede en los Estados Unidos fue atacada por el ransomware Petya. Los ciberdelincuentes cifraron los datos de la empresa y exigieron un rescate en bitcoins para su liberación. La empresa se vio obligada a pagar el rescate para recuperar sus datos.

- Ataque a una empresa de logística en Europa en 2017: En junio de 2017, una empresa de logística europea fue atacada por el ransomware Petya. Los ciberdelincuentes cifraron los datos de la empresa y exigieron un rescate en bitcoins para su liberación. La empresa se vio obligada a cerrar temporalmente y perdió una cantidad significativa de datos y recursos.

En todos estos ataques, el ransomware Petya se propagó rápidamente a través de los sistemas de TI de las empresas y organizaciones afectadas, cifrando sus datos y exigiendo un rescate en bitcoins para su liberación. Los ataques causaron graves interrupciones en la producción y distribución de bienes y servicios, así como pérdidas financieras significativas para las empresas afectadas.

Prevención y mitigación del ransomware Petya

La prevención y mitigación del ransomware Petya y otros ataques de ransomware es esencial para proteger los sistemas y datos de las empresas y organizaciones. A continuación, se detallan algunas medidas preventivas y de mitigación que pueden ayudar a proteger contra el ransomware Petya:

- Mantener los sistemas actualizados: Es importante mantener los sistemas operativos y el software actualizados con los últimos parches y actualizaciones de seguridad para evitar vulnerabilidades conocidas que los ciberdelincuentes pueden explotar.

- Implementar soluciones de seguridad: Las empresas deben implementar soluciones de seguridad, como software antivirus y cortafuegos, para detectar y bloquear el ransomware Petya y otros tipos de malware.

- Hacer copias de seguridad de los datos: Las empresas deben realizar copias de seguridad regulares de los datos y almacenarlas en un lugar seguro fuera de línea. De esta manera, si los datos se cifran o se pierden debido a un ataque de ransomware, pueden ser recuperados sin tener que pagar un rescate.

- Educar a los empleados: Los empleados deben estar informados sobre los riesgos del ransomware Petya y otros tipos de malware y ser educados sobre cómo identificar y evitar el phishing, que es una técnica común utilizada por los ciberdelincuentes para propagar el ransomware.

- Ejecutar pruebas de penetración: Las empresas pueden llevar a cabo pruebas de penetración para identificar vulnerabilidades en sus sistemas y aplicaciones y corregirlas antes de que los ciberdelincuentes las exploten.

- Configurar restricciones de ejecución: Las empresas pueden configurar restricciones de ejecución para evitar que los archivos .exe y otros tipos de archivos maliciosos se ejecuten en sus sistemas.

- Implementar autenticación de dos factores: La implementación de autenticación de dos factores puede ayudar a prevenir que los ciberdelincuentes accedan a los sistemas y datos, incluso si han logrado robar credenciales de acceso.

En resumen, la prevención y mitigación del ransomware Petya y otros ataques de ransomware requiere de una combinación de medidas técnicas y de concienciación, y es esencial para proteger los sistemas y datos de las empresas y organizaciones.

Conclusión

En conclusión, el ransomware Petya es un tipo de malware que ha causado graves daños a empresas y organizaciones en todo el mundo, con pérdidas económicas y de datos significativas. Su mecanismo de infección, características técnicas y métodos de cifrado lo hacen especialmente peligroso y difícil de mitigar.

La prevención y mitigación del ransomware Petya y otros tipos de malware es esencial para proteger los sistemas y datos de las empresas y organizaciones. Es importante mantener los sistemas actualizados, implementar soluciones de seguridad, hacer copias de seguridad de los datos, educar a los empleados, ejecutar pruebas de penetración y configurar restricciones de ejecución, entre otras medidas.

Sin embargo, aunque estas medidas son esenciales, ninguna solución es completamente infalible. Los ciberdelincuentes están en constante evolución y siempre buscan nuevas formas de explotar las vulnerabilidades. Por lo tanto, es importante que las empresas y organizaciones mantengan una estrategia de seguridad proactiva y estén preparadas para responder rápidamente en caso de un ataque de ransomware Petya o cualquier otro tipo de amenaza cibernética.

El ransomware Petya es una amenaza muy real y grave para empresas y organizaciones de todo el mundo. La prevención y mitigación del ransomware Petya requiere una combinación de medidas técnicas y de concienciación, y es esencial para proteger los sistemas y datos críticos.